Dieses Projekt ist leider nicht mehr verfügbar

Mit zunehmender Digitalisierung und globaler Vernetzung wächst die Bedeutung von IT-Sicherheit – nicht nur in Unternehmen.

Nahezu jede Branche, die meisten Geschäftsmodelle und fast alle von uns sind von der digitalen Transformation abhängig. Algorithmen, Programme und künstliche Intelligenz bestimmen schon heute unseren Arbeitsalltag. Aber auch das Internet der Dinge oder intelligent vernetzte Technologien sind Zeugen der Digitalisierung.

Was können Unternehmen also tun, um Ihre IT ausreichend zu schützen?

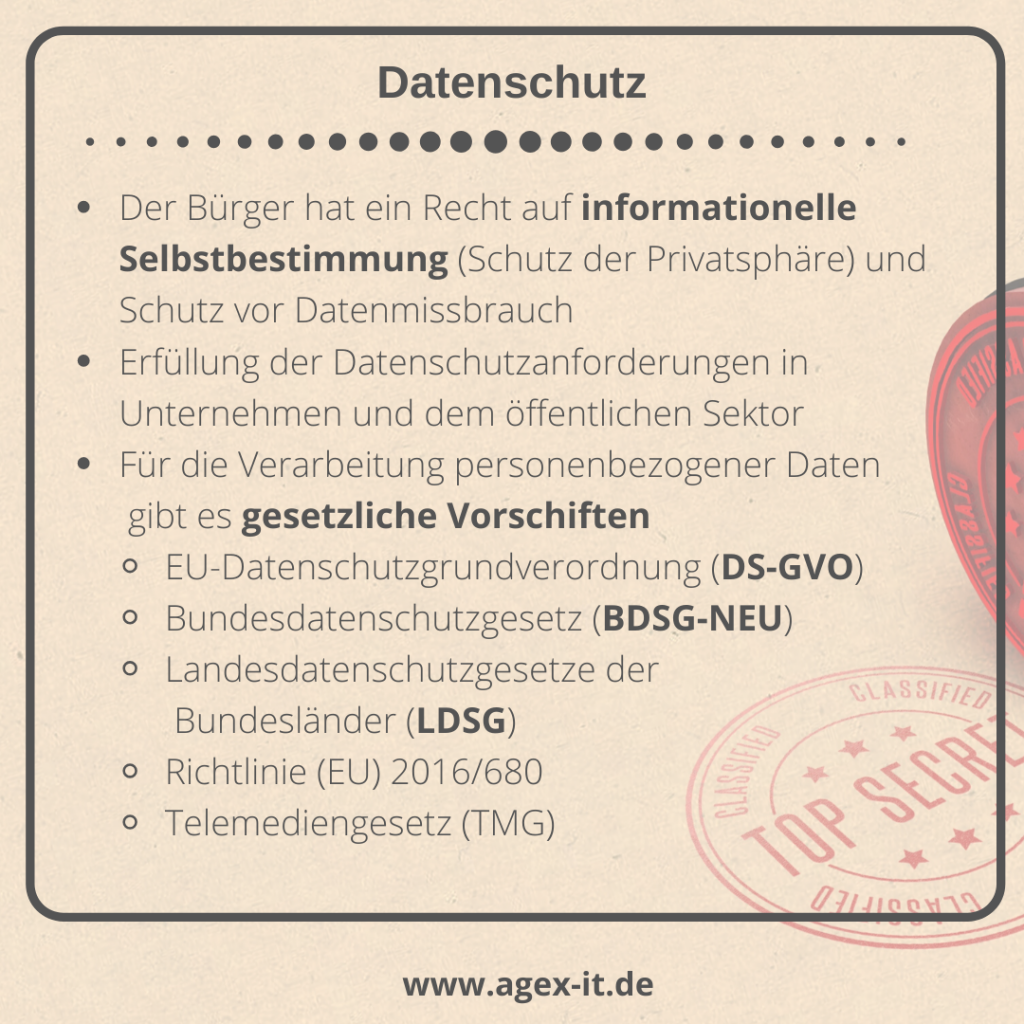

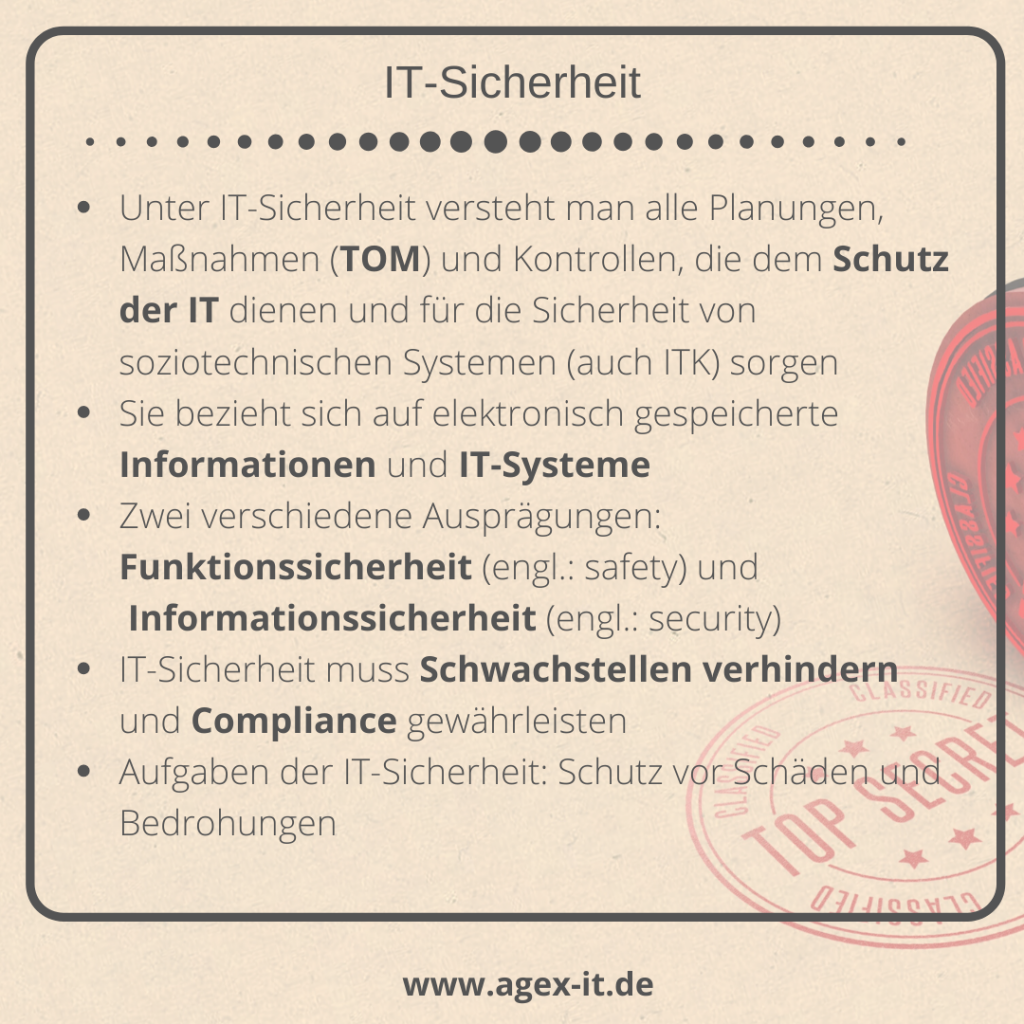

Im Beitrag klären wir auf, welche Gefahren bestehen, welche Schutzziele die IT-Sicherheit verfolgt und beleuchten zum besseren Verständnis die Begriffe: Datenschutz, Datensicherheit, Informationssicherheit und IT-Sicherheit.

Die Sicherheitsbedrohungen für die Informationstechnologie sind vielfältig und steigen laut Bundesamt für Sicherheit in der Informationstechnik (BSI) stetig an. Als Bedrohungen werden Umstände oder Ereignisse verstanden, die prinzipiell die Schutzziele der IT-Sicherheit verletzen und zu einem Schaden führen können.

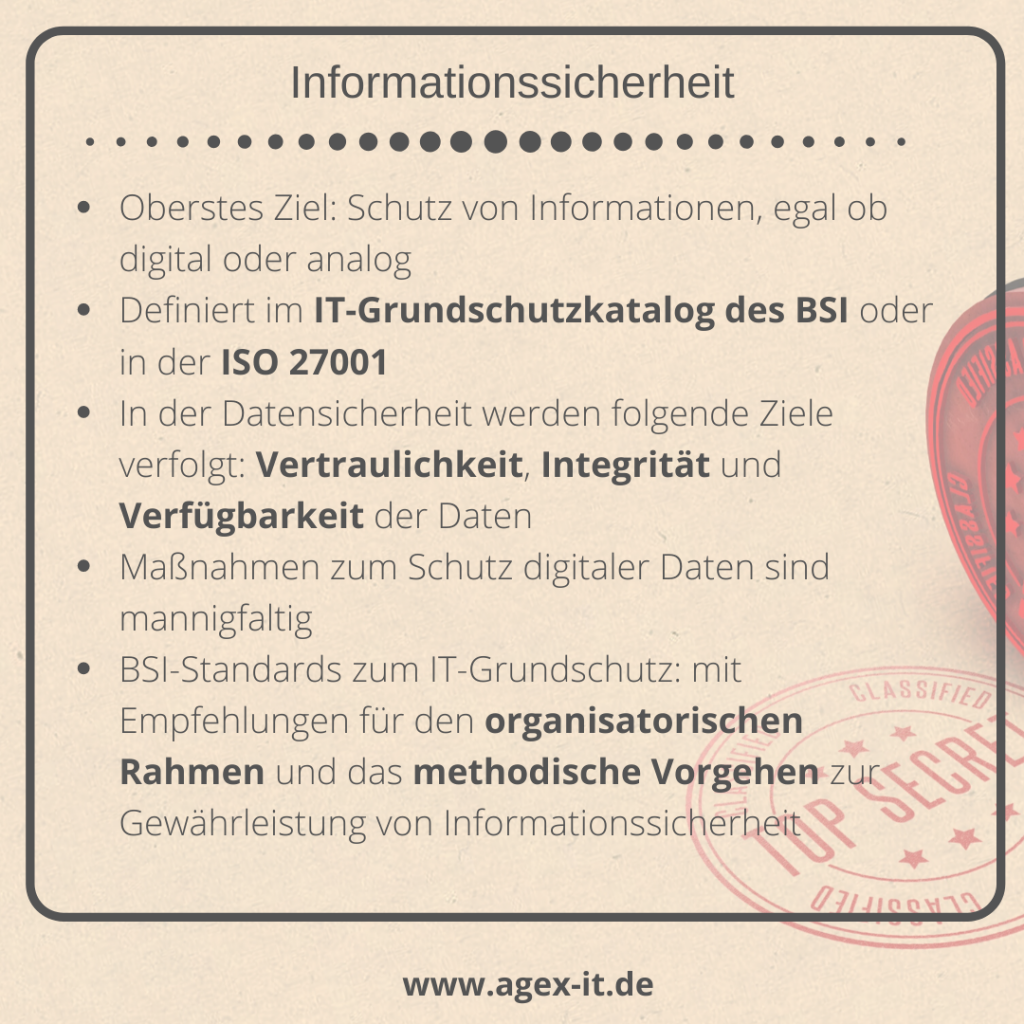

Grundwerte der Informationssicherheit: IT-Schutzziele

Zu den klassischen Schutzzielen gehören Vertraulichkeit (engl.: confidentiality), d.h. Daten dürfen lediglich von autorisierten Benutzern gelesen bzw. modifiziert werden, dies gilt sowohl beim Zugriff auf gespeicherte Daten als auch während der Datenübertragung. Die Integrität (engl.: integrity) besagt, dass Daten nicht unbemerkt verändert werden dürfen. Zudem müssen alle Änderungen nachvollziehbar sein. Und die Verfügbarkeit (engl.: availability), die Systemausfälle verhindern soll. Der Zugriff auf Daten muss innerhalb eines vereinbarten Zeitrahmens gewährleistet sein.

Weitere Schutzziele können sein: Authentizität (engl.: authenticity), diese bezeichnet die Eigenschaften der Echtheit, Überprüfbarkeit und Vertrauenswürdigkeit eines Objekts. Verbindlichkeit (engl.: non repudiation): Sie erfordert, dass „Kein unzulässiges Abstreiten durchgeführter Handlungen“ möglich ist. Sie ist unter anderem wichtig beim elektronischen Abschluss von Verträgen. Stichwort: elektronische Signaturen. Zurechenbarkeit (engl.: accountability): „Eine durchgeführte Handlung kann einem Kommunikationspartner eindeutig zugeordnet werden.“

Bezogen auf die DSGVO wäre die Resilienz (engl.: resilience) ein wichtiges Schutzziel, d.h. die Widerstandsfähigkeit/ Belastbarkeit gegenüber Ausspähungen, irrtümlichen oder mutwilligen Störungen oder absichtlichen Schädigungen (Sabotagen).

Das BSI nennt als Beispiele für Bedrohungen höhere Gewalt, menschliche Fehlhandlungen, technisches Versagen oder vorsätzliche Handlungen.

Differenzierung der Sicherheitsbegriffe: Datenschutz, Datensicherheit, Informationssicherheit und IT-Sicherheit

Begriffe wie Datenschutz, Datensicherheit, Informationssicherheit und IT-Sicherheit werden im Rahmen ihrer Verwendung oft unterschiedlich, manchmal falsch verstanden und angewendet. Hierfür ist wichtig, die Begrifflichkeiten in den verschiedenen Kontexten und von unterschiedlichen Verwendern der IT-Sicherheitslandschaft zu betrachten und einzuordnen. Wo also liegen die Unterschiede?

Die nachfolgenden Ausführungen sollen – auch im Hinblick auf die jeweiligen Schutzziele und Bedrohungen – als Orientierung für die Abgrenzung dienen.

Bei genauer Betrachtung haben die aufgezeigten Begrifflichkeiten teils unterschiedliche Bedeutungen, können sich aber insbesondere im Hinblick auf gewisse Teilbereiche überschneiden.

Sie suchen Experten, die die Widerstandsfähigkeit und Belastbarkeit Ihrer IT-Systeme erhöhen und Sie bei der Abwehr von Sicherheitsbedrohungen unterstützen?

Die Vorzüge externer Experten liegen dabei klar auf der Hand: Sie bieten einen objektiven Blick auf die IT-Sicherheit von Unternehmen, bündeln bereichsübergreifende Kompetenzen und verursachen nur anlassbezogene Kosten.

Wir vermitteln den passenden Sicherheitsexperten für Ihr Vorhaben und beraten Sie gern!

Sei es ein…

- IT-Security Experte (Administrator/Analyst/ Architekt/ Projektmanager)

- (externer) Datenschutzbeauftragter

- Spezialist für Netzwerktechnik und Datensicherheit

- Experte für Informationssicherheit und Notfallplanung

Ihre Anforderung war nicht dabei oder ist in Ihren Augen sehr speziell?

Sprechen Sie uns an! Bislang konnten wir meist eine Lösung anbieten.